دکتر آی تی

وب سایت شخصی سهیل محمدیان- مترجم کتاب های کودکان و بزرگسالان، متخصص حوزه ی آی تی و شبکه

دکتر آی تی

وب سایت شخصی سهیل محمدیان- مترجم کتاب های کودکان و بزرگسالان، متخصص حوزه ی آی تی و شبکهتنظیمات اولیه برای برقراری ارتباط SSH با سوییچها و روترهای سیسکو

سلام

امروز میخوام بهتون یاد بدم وقتی که یه سوییچ سیسکو رو از کارتن درمیارید، چه رفتاری باید باهاش داشته باشید!

اگه میخواید به قول یکی از دوستان عزیز، «مغازهای» کار کنید، زیاد نمیخواد کارِ خاصی انجام بدید! همینجوری بزنید به برق و کابلهای شبکه رو هم بزنید به پورتهاش و ولش کنید به امان خدا! خودش برای مسیریابی پکتها (Packets)، یه خاکی به سر خودش میریزه!

امّا اگه میخواید براش VLAN تعریف کنید، Port Security براش مشخص کنید، یه فکری به حال fault tolerance و اینها بکنید، پس با «دکتر IT» همراه باشید:

ببینید دوستان، وقتی که یه سوییچ تازه میخرید، توی جعبهش یه کابل آبی رنگ هست به نام کابل کنسول (console). یه سر این کابل، سوکت RJ45 داره (ولی سوکت شبکه نیست) و اون طرفش هم یه پورت RS232. البته توی مدلهای جدیدتر، پورت USB هم میتونه باشه. توصیه میکنم یه کیس پیدا کنید که مادربوردش پورت RS232 داشته باشه. در غیر این صورت، باید از تبدیل RS232 به USB استفاده کنید و البته درایور اون رو هم به کامپیوترتون معرفی کنید.

به یه نرمافزار به اسم putty هم احتیاج دارید که میتونید از اینجا دانلودش کنید.

امّا برای اینکه هر دفعه نیاز به رفتن کنار سوییچ و زدن کابل کنسول و استفاده از مبدل RS232 به USB و این مصیبتها رو نداشته باشیم، بهترین راه اینه که قابلیت SSH رو روی سوییچ فعال کنیم و مثل انسانهای متمدن، از طریق شبکه بهش وصل بشیم و تنظیمات رو انجام بدیم.

برای این آموزش، من از نرمافزار Cisco Packet Tracer استفاده کردم، برای همین هم شاید کمی با محیط واقعی فرق داشته باشه؛ امّا کلیت کار همینه.

بنابراین قدم اول، همانا فعالسازی SSH روی سوییچ هست که امروز میخوام بهتون یاد بدم؛ ان شا الله:

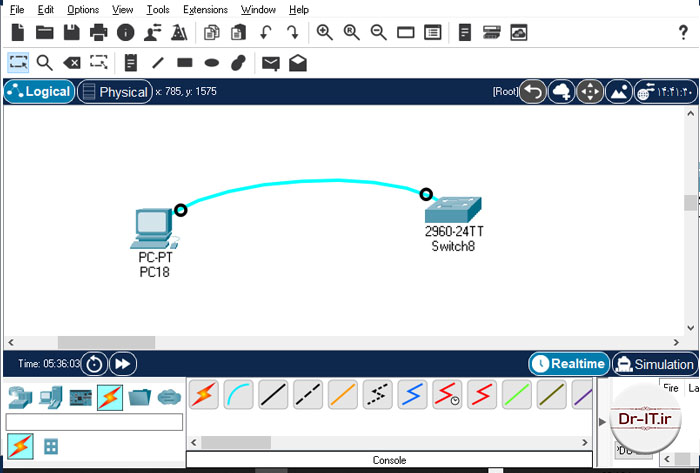

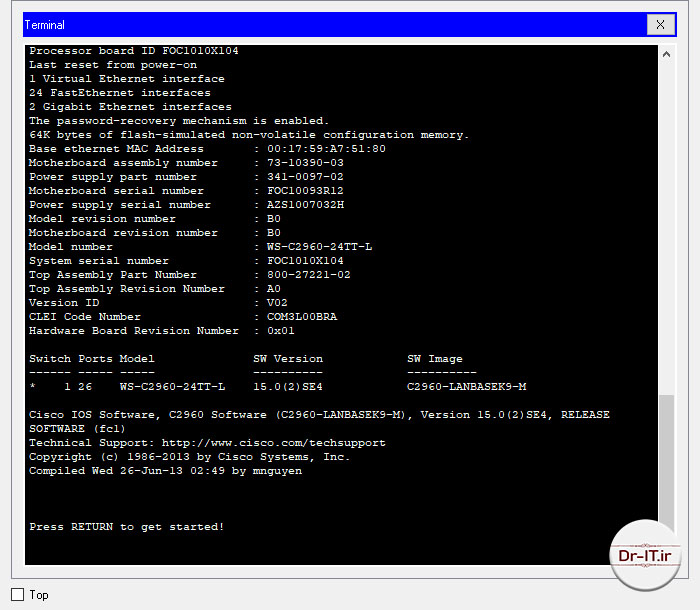

همینطور که توی این محیط میبینید، من یه سوییچ لایه 2 دارم (مدل 2960- 24 پورت) و یک کامپیوتر که با کابل console به سوییچ وصل کردم.

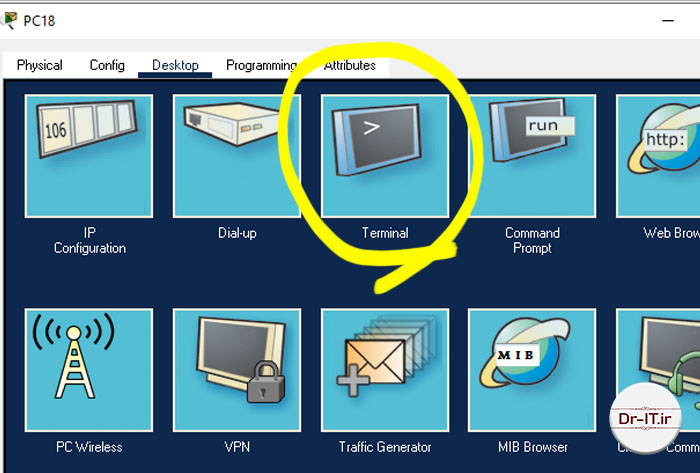

حالا روی PCمون توی محیط نرمافزار Packet Tracer کلیک میکنیم و ازپنجرهی باز شده، وارد تب Desktop میشیم و روی Terminal کلیک میکنیم. این Terminal، در واقع همون ابزاری هست که توی محیط واقعی، به جاش از نرمافزار putty استفاده میکنیم.

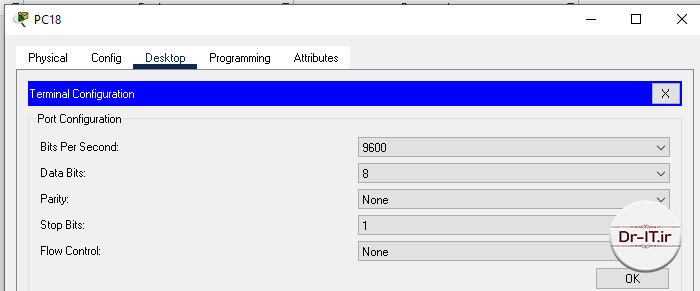

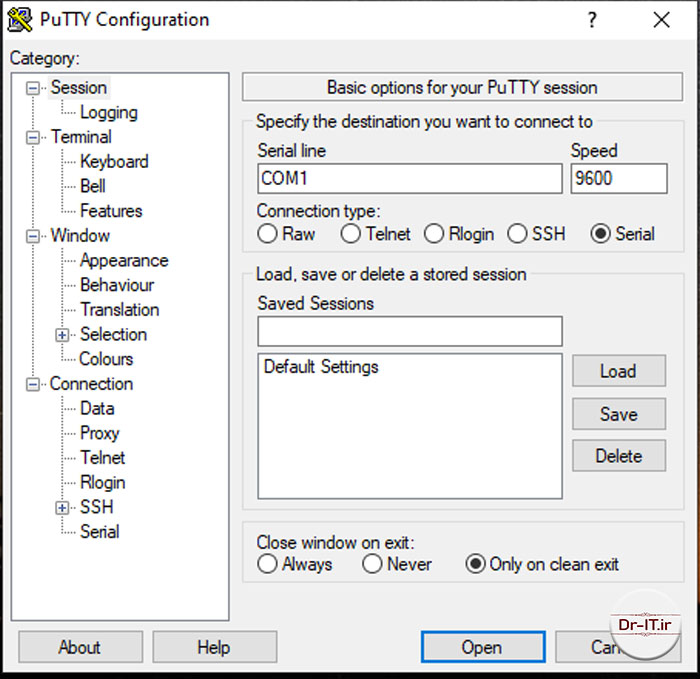

تنظیمات پیشفرض رو تأیید میکنیم و وارد محیط Terminal میشیم. (یادتون باشه که وقتی با نرمافزار putty هم میخواید به سوییچ یا روتر وصل بشید، همین تنظیمات رو باید انجام بدید؛ فقط چون نرمافزار putty از پروتکلهای Telnet و SSH هم پشتیبانی میکنه، باید پورت Serial رو انتخاب کنید و به جای COM1 هم از توی Device Manager سیستمتون ببینید که سوییچ یا روتر شما رو روی کدوم پورت شناسایی کرده و همون پورت رو انتخاب کنید):

اگه این مراحل رو درست انجام داده باشید، شاهد چنین چیزی خواهید بود: (تجربهی شخصی: بعضی وقتها کابل console در محیط واقعی، مخصوصاً با تبدیل USB دفعهی اول به شما تصویر بوت شدن سوییچ یا روتر رو نشون نمیده. بهتره که اول کابل کنسول رو به سیستم وصل کنید، بعد کابل پاور سوییچ یا روتر رو به برق بزنید و اون رو روشن کنید.)

برای ادامهی آموزش، با «دکتر IT» همراه باشید:

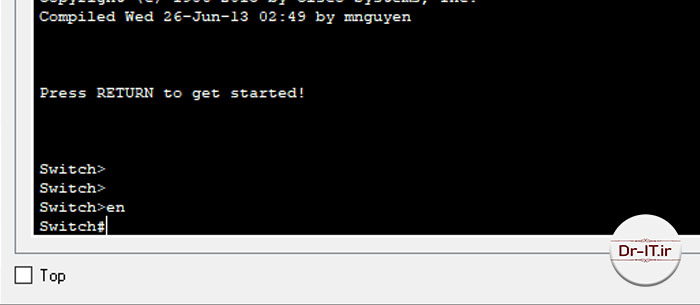

طبق راهنمایی خودِ سیسکو، باید Enter رو فشار بدیم که وارد محیط تنظیمات سیسکو بشیم.

توی این مرحله، بعد از زدن Enter، چنین چیزی خواهیم دید:

Switch>

برای انجام تنظیمات، این محیط دسترسیهای بسیار محدودی داره. پس باید کلمهی enable رو تایپ کنیم و وارد محیطی بشیم که دسترسیهای بیشتری برای انجام تنظیمات داریم:

نکتهی کنکوری: اگه با سیسکو آشنا باشید، میدونید که وقتی حروف اول یه دستور رو بزنید، با زدن دکمهی Tab، خودِ سیسکو دستور رو براتون کامل میکنه. اگه از درست بودن دستورتون مطمئن هستید، میتونید فقط حروف اولش رو بزنید و Enter کنید و اون دستور رو اجرا کنید. توی همین مثال، من دستور enable رو کامل ننوشتم و فقط دو حرف en رو تایپ کردم و Enter زدم.

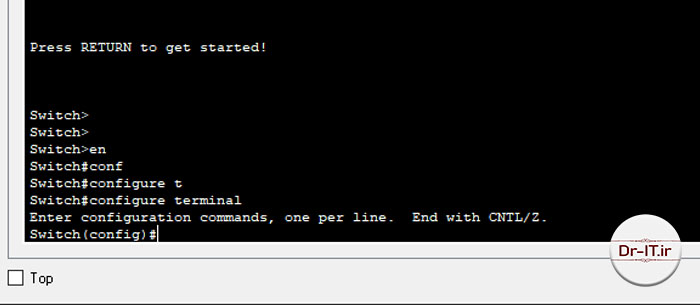

وقتی که وارد محیط enable شدیم، باید وارد محیط مربوط به تنظیمات پیشرفتهی دستگاه بشیم. تنظیمات پیشرفتهی دستگاههای سیسکو، توی محیطی به نام configure terminal انجام میگیرن. برای وارد شدن به اون محیط، این دستوررو میزنیم:

Switch#configure terminal

درست مثل مثال بالا، اینجا هم نیازی نیست دستور رو کامل تایپ کنیم. وقتی هم که وارد محیط configure terminal میشیم، چنین چیزی رو میبینیم:

Switch(config)#

برای اینکه مراحل رو گم نکنیم، بهشون شماره میدم که یادمون نره به ترتیب باید چه کارهایی انجام بدیم:

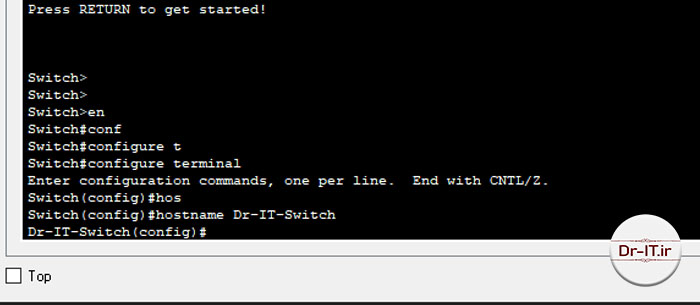

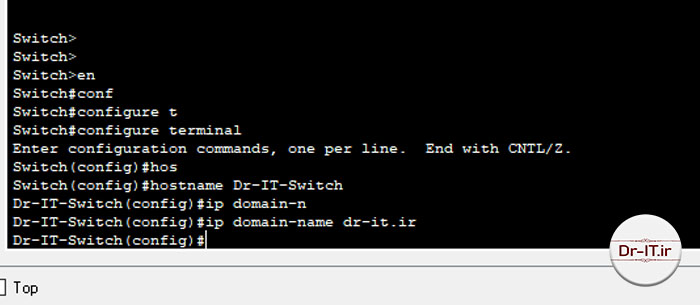

1- اولین مرحله، اینه که اسم سوییچ یا روتر رو با دستور hostname عوض کنیم:

میبینیم که اسم سوییچ به Dr-IT-Switch تغییر پیدا کرد.

2- یادتون باشه که برای SSH زدن، 2 تا چیز نیاز هست: الف) اسم FQDN و ب) یک encryption key

اول میریم سراغ اسم FQDN. این نوع اسمها، برعکس اسامی Flat، انتهای خودشون نیاز به یه دامین دارن. برای همین هم با دستور زیر، یه دامین دلخواه برای سوییچ یا روتر تعریف میکنیم:

(config)#ip domain-name XXX.YYY

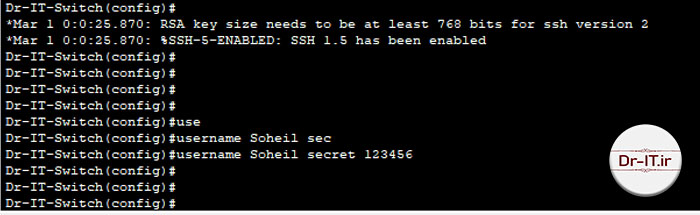

3- در قدم بعدی هم یه encryption key تولید میکنیم که باعث میشه هاست شما (که همین سوییچ یا روتر باشه)، بتونه در بستری امن و رمزگذاری شده، با کسی که میخواد باهاش ارتباط برقرار کنه، در ارتباط باشه. برای این کار، از دستور زیر استفاده میکنیم:

(config)#crypto key generate rsa

اینجا ازمون سایز این key رو برحسب بایت میپرسه. به صورت استاندارد و پیشفرض، 512 بایت هست که کفایت میکنه. البته همونطور که توی تصویر بعدی میبینید، برای استفاده از ورژن 2 SSH باید این میزان رو حداقل برابر با 768 در نظر بگیرید:

4- توی مرحلهی چهارم، یه نام کاربری تعریف میکنیم که بتونیم توسط اون به سوییچمون، SSH بزنیم. دستورش خیلی سادهست:

(config)#username XXX secret YYY

که بعد از username نام کاربری و

بعد از secret هم پسورد رو میزنیم.

حالا اینکه چرا میزنیم secret و نمیزنیم password، یه داستان دیگهست که هر وقت

حوصله داشتم، براتون میگم!

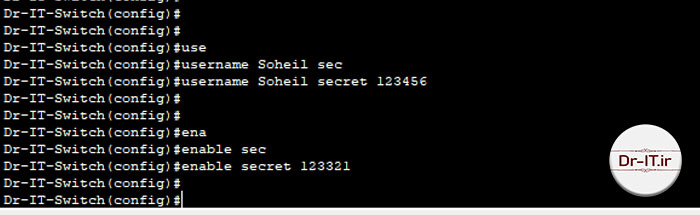

5- توی مرحلهی بعدی هم برای خودِ حالت enableمون یه پسورد تعریف میکنیم؛ با این دستور:

(config)#enable secret XXX

فهمیدید که بعداً توضیح میدم چرا میزنیم secret یا باز بگم؟

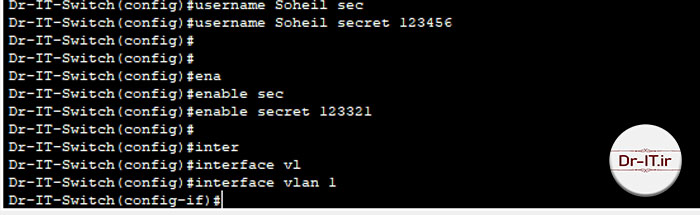

6- حالا یه کم داستان حرفهای تر میشه! قبل از اینکه ادامه بدیم، باید یه نکته رو بهتون بگم. سوییچها و روترهای سیسکو، دو تا راه ارتباطی دارن:

الف) interface- که میتونه فیزیکی باشه (مثل همون پورتهای جلوی دستگاه) یا مجازی باشه (مثل VLAN)

ب) line- که میتونن فیزیکی باشن (مثل پورت console) و یا مجازی باشن (مثل VTY(Virtual Terminal\ Virtual Teletype))

تفاوت این دو تا اینه که از بالایی برای برقراری ارتباط استفاده میشه و از پایینی برای انجام تنظیمات خودِ دستگاه.

نکتهی کنکوری بعدی هم این که همونطور که میدونید، سوییچهای لایه 2، IP نمیگیرن (میدونستید دیگه؛ نه؟ )

بنابراین یه interface مجازی به نام VLAN 1 براش تعریف شده که بتونیم بهش IP بدیم و از طریق اون و تحت شبکه،

باهاش در ارتباط باشیم. برای ورود به تنظیمات مربوطه، از این دستور استفاده میکنیم:

)

بنابراین یه interface مجازی به نام VLAN 1 براش تعریف شده که بتونیم بهش IP بدیم و از طریق اون و تحت شبکه،

باهاش در ارتباط باشیم. برای ورود به تنظیمات مربوطه، از این دستور استفاده میکنیم:

(config)#interface vlan 1

وقتی وارد این محیط بشید، ابتدای خط CLI این نوشته رو میبینید:

(config-if)#

(if به معنای شرط

نیست! مخفف interface هست! )

)

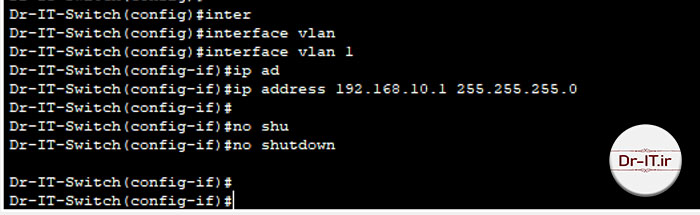

7- توی مرحلهی بعدی، به این interface یه IP (صدالبته به همراه subnet mask) اختصاص میدیم و چون به طور پیشفرض down هست، اون رو up میکنیم؛ با این دستورات:

(config-if)#ip address X.X.X.X Y.Y.Y.Y

(config-if)#no shutdown

8- توی مرحلهی 8، با یک بار زدن دستور exit از محیط تنظیمات interface مربوط به VLAN 1 خارج میشیم و میریم سروقت تنظیمات VTY. همونطور که بالا گفتم، VTY یه interface نیست؛ بلکه یه line مجازی هست. پس برای ورود به محیطش باید از این دستور استفاده کنیم:

(config)#line vty 0 4

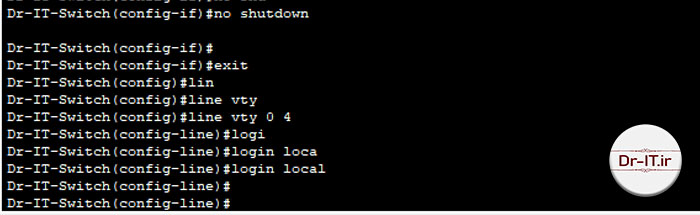

یه نکتهی کنکوری دیگه! سوییچهای سیسکو 16 تا VTY Line دارن. هر کدوم از این lineها، در آنِ واحد میتونه میزبان یه کاربر باشه. برای همین هم چون میخوایم

امنیت رو بالاتر ببریم، فقط تنظیمات رو برای 5 تا VTY Line انجام میدیم و انتهای دستور مینویسیم (0 4) یادتون باشه که سیسکو همیشه شمارش رو از 0 شروع میکنه؛ نه از 1!

که مثل من، دو ساعت درگیر همین موضوع مسخره نشید و ده بار تنظیمات رو انجام بدید،

آخرش هم از خودتون بپرسید «پس چرا اعِمال نمیشه؟!»

اولین تنظیم مربوط به vty اینه که براش مشخص کنید هر کسی خواست بیاد، ازش نام کاربری و پسورد بخواد. میخوایم بهش بگیم از همون نام کاربری و پسوردی که توی database سوییچ تعریف کردیم استفاده کنه:

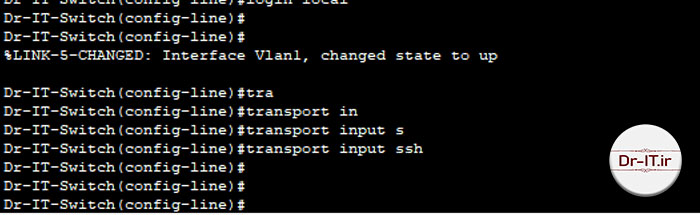

(config-line)#login local

9- توی مرحلهی 9، میخوایم بهش بگیم که فقط ورودی مربوط به SSH رو باز کنه و کسی نتونه بهش Telnet بزنه. چون همونطور که میدونید، امنیت Telnet بسیار پایینه و دادههایی که از این طریق جابجامیشن، به راحتی در دسترس هستن. برای اینکه ورودی SSH رو باز کنیم، از دستور زیر استفاده میکنیم:

(config-line)#transport input ssh

تنظیمات سوییچمون تموم شد؛ به همین راحتی!

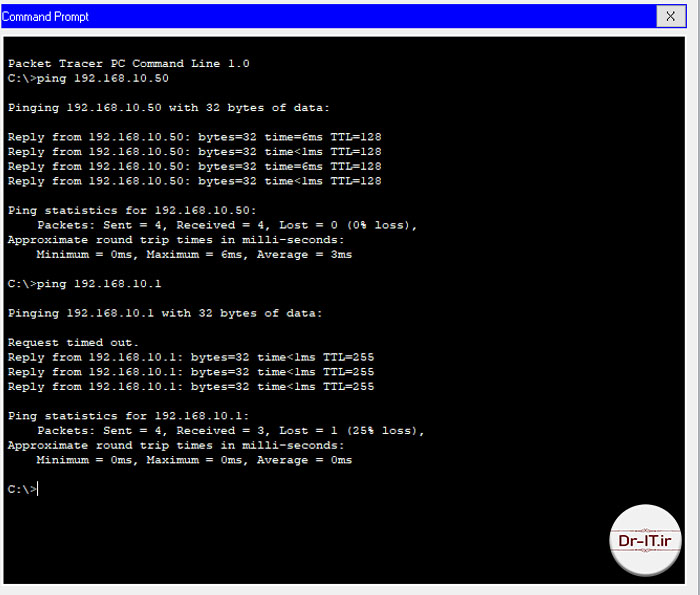

برای اینکه تستش کنیم، توی همون محیط Packet Tracer یه کامپیوتر اضافه میکنیم و این بار با کابل شبکه به سوییچمون وصل میکنیم. به اون کامپیوتر یه IP توی رنج سوییچ (مثلاً 192.168.10.50) میدیم و اول خودش رو ping میکنیم و بعد هم سوییچ مورد نظر رو!

همونطور که میبینید، اولین ping ما که پاسخش از طرف سوییچ میاد، timed out هست که دلیل داره: برای اینکه MAC address ما توی MAC Table سوییچ بشینه، مقداری زمان میبره. به همین دلیل هم در پاسخ اولین ping، جواب request timed out رو میبینیم.

اگه از طریق نرمافزار putty و توی محیط واقعی بخواید به سوییچ SSH بزنید، همون اول ازتون username و password میخواد. ولی ما چون توی محیط آزمایشی و Packet Tracer داریم این کار رو انجام میدیم، برای SSH زدن به سوییچمون باید این دستور رو بزنیم:

C:\>ssh -l USERNAME SWITCH-IP

پسورد رو میزنیم و وارد محیط سوییچ میشیم! با زدن عبارت enable، مجدداً ازمون پسورد میخواد که

باید پسورد محیط enable رو وارد کنیم و

بعد... بینگو!

سوییچتون از راه دور آمادهست! هر کاری دلتون میخواد باهاش بکنید!

فقط یادتون نره که برای ذخیرهی تنظیمات، توی همون محیط enable، یه دور دستور زیر رو بزنید:

(config)#copy running-config startup-config

یا

(config)#wr

به همین سادگی؛ به همین خوشمزگی!

اگه سوالی داشتید، خوشحال میشم کمکتون کنم! فعلاً خداحافظ!